Segunda parte del artículo técnico escrito por Iain Deuchars Business Development Manager en ComNet, en el que desarrolló la idea de la ciberseguridad por hardware en nuestras redes internas y especialmente en la seguridad en los switches gestionables.

En ocasiones las características más simples ofrecen la mejor seguridad, y existen en los switches gestionables Ethernet. La posibilidad de deshabilitar un puerto del switch que no se usa en la configuración de red actual, a través de la interfaz de administración, puede parecer una característica de seguridad obvia, pero es una que muchos instaladores y técnicos de red no activan, y en ocasiones no saben que existe en estos dispositivos. Las opciones, como se puede imaginar, son sencillas: si el puerto no se está utilizando, deshabilítelo para que nadie más pueda conectarse a su red. Si el puerto necesita ser utilizado para otro uso en el futuro, simplemente actívelo a través del sistema de gestión. Y mientras hablamos de que las características más sencillas son las mejores, el nombre de usuario y la contraseña predeterminados con los que se gestiona cada switch Ethernet gestionable, para permitir obtener acceso, deben cambiarse por un nombre de usuario y contraseña acorde con su política de seguridad. No tiene sentido aplicar toda esta seguridad, si nuestro atacante puede conectarse al puerto de comunicaciones (1) del equipo y obtener acceso simplemente leyendo el manual.

Lograr la seguridad en los switches gestionables

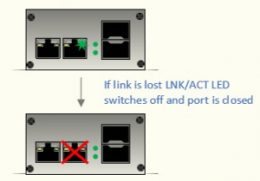

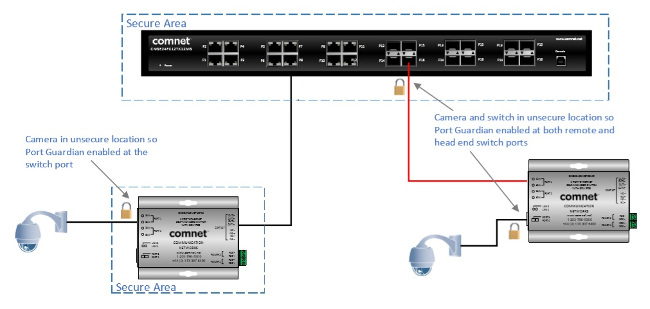

Una vez que se ha establecido un enlace entre dos unidades activas en la red, se genera un LINK (normalmente con activación de LED) y se desactiva cuando el enlace se rompe por algún motivo (desconexión o corte de cableado). Este indicador simple basado en hardware se puede aplicar para bloquear o cerrar un puerto en el supuesto de que la pérdida de link sea una posible intrusión. La característica de bloqueo del puerto se puede activar también para cerrar los puertos en caso de pérdida de corriente, por si acaso nuestro atacante tuviera la idea inteligente de cambiar las conexiones una vez que el dispositivo se apaga o reinicia. Si se instalan equipos en ubicaciones no seguras, el puerto que recibe las comunicaciones puede configurarse con esta función para controlar y advertir de los cortes de enlaces en caso de desconexión.

Una vez que se ha establecido un enlace entre dos unidades activas en la red, se genera un LINK (normalmente con activación de LED) y se desactiva cuando el enlace se rompe por algún motivo (desconexión o corte de cableado). Este indicador simple basado en hardware se puede aplicar para bloquear o cerrar un puerto en el supuesto de que la pérdida de link sea una posible intrusión. La característica de bloqueo del puerto se puede activar también para cerrar los puertos en caso de pérdida de corriente, por si acaso nuestro atacante tuviera la idea inteligente de cambiar las conexiones una vez que el dispositivo se apaga o reinicia. Si se instalan equipos en ubicaciones no seguras, el puerto que recibe las comunicaciones puede configurarse con esta función para controlar y advertir de los cortes de enlaces en caso de desconexión.

Cualquier dispositivo de enlace basado en IP, como una cámara CCTV o un altavoz, tiene una dirección MAC Ethernet. Esto se puede usar para conectar / autorizar el puerto del switch Ethernet asociado a esa dirección MAC. Si una dirección MAC que no está registrada intenta conectarse, el switch simplemente impedirá el acceso (basado en configuración). Sin embargo, recuerde que el atacante con mayor conocimiento podría usar la suplantación (spoofing) para descodificar y copiar su dirección MAC, por lo que esta forma de protección puede no estar ofreciendo una protección completa para la seguridad en los switches gestionables.

Con la dirección IP de los dispositivos conectados, el switch puede configurar una rutina de comunicación con el dispositivo periférico para ejecutar la alerta de seguridad si no hay respuesta favorable. Dependiendo del switch y del fabricante, podría haber diferentes tipos de respuesta, basados en los protocolos de seguridad del sitio. Uno podría ser bloquear inmediatamente el puerto y, al mismo tiempo, generar un aviso SNMP (Protocolo Simple de Administración de Redes). Esto es una alerta que le dice al sistema de administración centralizado que algo le ha sucedido al dispositivo que ejecuta SNMP de alerta y para activar la alarma si es necesario. Otra respuesta podría ser simplemente enviar aviso SNMP y mantener el puerto abierto o, si el switch estaba suministrando PoE al dispositivo periférico, se podría configurar el reinicio si el usuario piensa que el dispositivo se ha detenido o bloqueado por otras razones.

La autenticación de usuario 802.1x es un estándar definido por IEEE que debería estar disponible en todos los switches totalmente gestionados. Define un procedimiento de autenticación para los dispositivos que desean unirse a la red. El estándar define tres partes en el procedimiento: un Solicitante que quiere unirse a la red, un Autentificador, que es el switch de Ethernet, y el Servidor de Autentificación. En la red, la seguridad en los switches gestionables actúa para proteger la red hasta que el servidor haya verificado las credenciales del solicitante y haya permitido o denegado el acceso a la red.

Seguridad de los equipos pasivos

La seguridad debe aplicarse tanto a los componentes pasivos de la red como a los activos. ¿Cuántas veces ha caminado por la acera y observado la puerta de un armario de la calle de una empresa de servicios públicos colgando, o incluso la tapa de acceso abierta en una farola? La razón es que, en la mayoría de los casos, el propietario u operador del sistema desconoce que la puerta de su armario está abierta y su sistema no es seguro. Si una parte de la red está instalada dentro de un armario, debería haber alguna forma de sensor en la puerta para indicarle si está abierta o cerrada. Si la puerta está abierta y no se es consciente de ello, proporciona un acceso fácil para cualquier atacante y, al mismo tiempo, permite que los elementos externos dañen su equipo. Y recuerde, no solo necesita ser un equipo activo. Si el armario simplemente alberga administración de cables, podría ser una oportunidad para entrar a la red con una intersección cableada y conexión al PC del intruso. ¡se requiere también máxima seguridad en ubicaciones no seguras!

Conclusión sobre la seguridad en los switches gestionables

La amenaza de seguridad para cualquier red Ethernet podría provenir de atacantes conocidos o desconocidos tanto en ubicaciones locales como remotas y, como tal, los propietarios y operadores deben protegerse contra todas las opciones. En el caso de ataques locales, el punto de entrada a la red serán las conexiones físicas dentro de la red. Si el atacante es remoto, será en la conectividad cableada (corte y crimpado cableado). Para protegerse de los ataques, los switches Ethernet gestionados siempre se deben usar como los gestores activos de la red, ya que ofrecen el nivel máximo de seguridad cuando se configuran correctamente. Los equipos gestionados también proporcionarán a los usuarios la ventaja de controlar y monitorizar remotamente los dispositivos de red, y generarán señales de advertencia automáticas si surge un problema o alerta. Cualquier switch gestionado de Ethernet debe configurarse en función de los niveles de seguridad y los requisitos operativos del sitio para garantizar un correcto funcionamiento.

Aquellos que desconocen los principios básicos de la seguridad de la red y optan por dispositivos más baratos y no administrados, están exponiendo sus redes al riesgo de los piratas informáticos. Hackers que pueden convertir rápidamente una sofisticada red de seguridad en su territorio. Y con la seguridad y protección de la infraestructura crítica, los datos y las comunicaciones en juego, ¿está preparado para correr ese riesgo?

Anotaciones:

- El puerto de comunicaciones en un switch Ethernet es un puerto de comunicaciones de datos en serie que permite el acceso local a la configuración de gestión una vez que se inserta un nombre de usuario y contraseña correctos.

Tras servir como aprendiz de Ingeniería en el Ministerio de Defensa en UK y obtenido su Licenciatura en Sistemas Electrónicos en el Royal Military College of Science, Iain Deuchars trabajó durante varios años en diversos proyectos de comunicaciones por satélite para el ejército del Reino Unido. Poeteriormente se trasladó al sector comercial y se especializó en comunicaciones ópticas principalmente en los mercados de seguridad y vigilancia. Iain ha ocupado puestos de responsabilidad en varias empresas de comunicación optoelectrónica y actualmente es Business Development Manager para ComNet, donde participa en aspectos técnicos y comerciales para la empresa.